Una campaña maliciosa se ha aprovechado de las aparentemente inofensivas aplicaciones de cuentagotas de Android en Google Play Store para poner en riesgo los dispositivos de los usuarios al usar Servicios bancarios Malware.

Estas 17 aplicaciones cuentagotas, dobladas combinadas Daudruber Por Trend Micro, disfrazado de aplicaciones y utilidades de productividad, como escáneres de documentos, lectores de códigos QR, servicios VPN, grabadoras de llamadas y más. Todas estas aplicaciones respectivas se han eliminado del mercado de aplicaciones.

“DawDropper utiliza la base de datos Firebase Realtime, un servicio en la nube de terceros, para evitar la detección y obtener dinámicamente la dirección de descarga de la carga útil”, dijeron los investigadores. Él dijo. «También alberga cargas útiles maliciosas en GitHub».

Los droppers son aplicaciones diseñadas para deslizarse a través de los controles de seguridad de Google Play Store, después de lo cual se utilizan para descargar malware más poderoso e intrusivo en el dispositivo, en este caso, octubre (cobre), hidraY el tirarteY el tibot.

Las cadenas de ataque incluyeron el malware DawDropper que establece conexiones con la base de datos Firebase Realtime para recibir la URL de GitHub necesaria para descargar el archivo APK malicioso.

La lista de aplicaciones maliciosas previamente disponibles en la App Store se encuentra a continuación:

- Grabador de llamadas APK (com.caduta.aisevsk)

- Gallo VPN (com.vpntool.androidweb)

- Súper Limpiador – Hiper Inteligente (com.j2ca.callrecorder)

- Escáner de documentos – Creador de PDF (com.codeword.docscann)

- Universal Saver Pro (com.virtualapps.universalsaver)

- Águila Photo Editor (com.techmediapro.photoediting)

- grabadora de llamadas pro + (com.chestudio.callrecorder)

- Limpiador adicional (com.casualplay.leadbro)

- Crypto Utils (com.utilsmycrypto.mainer)

- FixCleaner (com.cleaner.fixgate)

- Recién llegado: Video Motion (com.olivia.openpuremind)

- com.myunique.sequencestore

- com.flowmysequto.yamer

- com.qaz.universaver

- Limpiador afortunado (com.luckyg.cleaner)

- Limpiador Simpli (com.scando.qukscanner)

- Escáner QR Unicc (com.qrdscannerratedx)

Dentro de los trenes que antes eran Reportado por Zscaler A principios de este mes, se distribuyó el troyano bancario Coper, un tipo de malware móvil de Exobot.

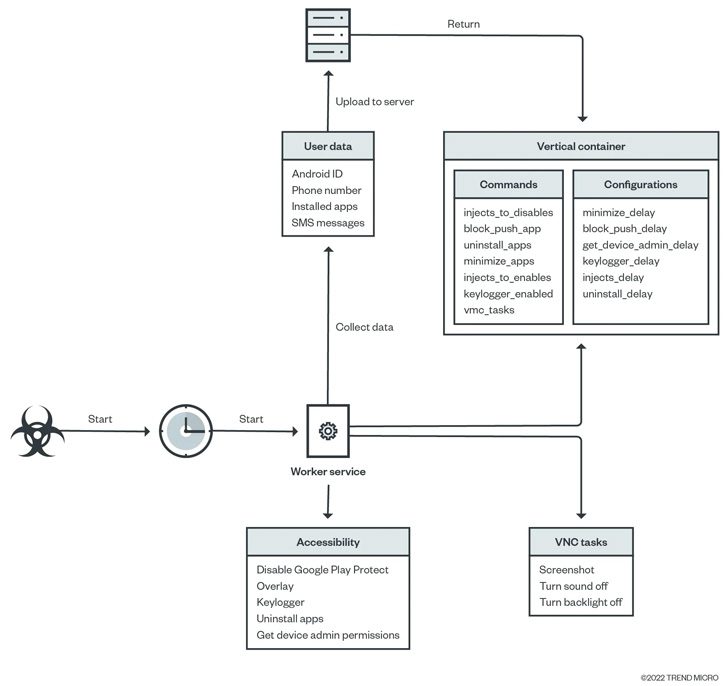

También se sabe que deshabilita Octo google play para protección y usar Virtual Network Computing (VNC) para grabar la pantalla del dispositivo de una víctima, incluida información confidencial como credenciales bancarias, direcciones de correo electrónico, contraseñas y PIN, que luego se filtran a un servidor remoto.

Por su parte, los desertores bancarios evolucionado Desde principios de año, se alejó de las direcciones de descarga de carga útil encriptadas con un middleware para enmascarar la dirección que aloja el malware.

«Los ciberdelincuentes encuentran constantemente formas de evitar la detección e infectar tantos dispositivos como sea posible», dijeron los investigadores.

Además, debido a la gran demanda de nuevas formas de distribuir malware en dispositivos móviles, muchos actores malintencionados afirman que sus herramientas de minería pueden ayudar a otros ciberdelincuentes a propagar su malware en Google Play Store, lo que lleva al uso de Dropper como servicio (DaaS) Modelo.»

«Típico pionero de la cerveza. Aficionado a la web amigable con los hipsters. Fanático certificado del alcohol. Adicto a Internet. Exasperantemente humilde amante de los zombis».